Alerta WordPress: miles de sitios están siendo hackeados

Desde hace unas semanas WordPress está sufriendo infecciones masivamente a causa de un nuevo malware que está llevando de cabeza a muchos usuarios y a expertos en seguridad informática.

WordPress es un gestor de contenidos Open Source dirigido especialmente a todos aquellos usuarios que quieren tener un blog. A pesar de sacar actualizaciones habitualmente para corregir agujeros de seguridad e incorporar mejoras, una vez más ha sido objetivo de nuevos ataques masivos.

Los expertos en seguridad le han puesto a este malware el nombre de Visitor Tracker debido a que contiene una función JavaScript que se llama visitorTracker_isMob().

Lo que pretenden los cibercriminales con este malware es aprovecharse del Nuclear Exploit Kit, que es un conjunto de herramientas para automatizar la búsqueda de vulnerabilidades en los navegadores de los usuarios y en los plugins que usan los sitios web.

El objetivo de esta infección no es más que conseguir acceso a todos los dispositivos posibles redirigiendo (o usando iFrames) los visitantes de la página web a otros sitios con más malware (dichos sitios son los que usan el Nuclear EK) para conseguir acceder a información privada.

Cómo sé si mi WordPress está infectado

La clave está en buscar entre el contenido de los ficheros de la instalación WordPress la función visitorTracker_isMob(). Puede estar en cualquier fichero, ya sea de la plantilla, de un plugin o del propio núcleo de WordPress.

Esto lo podemos hacer con algunos programas de escritorio, como el FileSeek para Windows o bien por línea de comandos. Asumiendo que la web se encuentra en un servidor Linux y que tienes conocimientos básicos como administrador, el comando a ejecutar sería:

grep -r 'visitorTracker_isMob' /ruta/absoluta/website

Por ejemplo:

grep -r 'visitorTracker_isMob' /var/www

Además, en algunas ocasiones el malware elimina algunas comillas o alguna pequeña parte de los ficheros que hacen que tu instalación quede totalmente inútil.

Qué hago en caso de infección

Si en tu instalación WordPress has detectado ficheros infectados, deberás sustituirlos por el respectivo fichero no infectado de tu copia de seguridad. En caso de que no tengas ninguna copia, debes ir fichero por fichero eliminando únicamente el código malicioso, con cuidado de no quitar partes «buenas» de WordPress.

Si te encuentras en este caso, Endeos puede ayudarte a limpiar tu WordPress, simplemente ponte en contacto con nosotros explicándonos tu caso. Además, te aconsejamos que le eches un vistazo a nuestros planes de Backup Online, para que no tengas que preocuparte de nada y nosotros gestionemos tus copias de seguridad.

Cómo evitar ser infectado

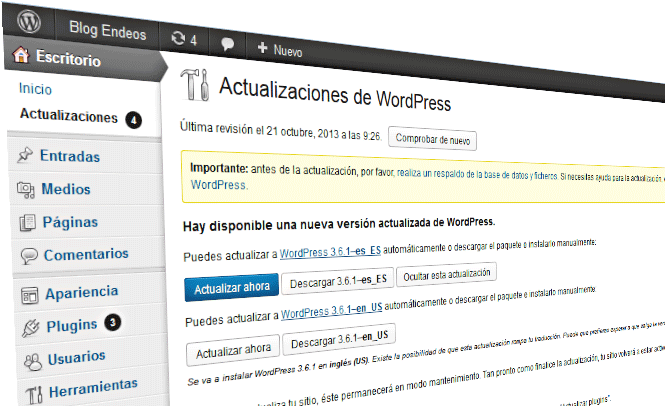

De momento los expertos en seguridad simplemente aconsejan actualizar todos nuestros plugins e instalación de WordPress a su más reciente versión. También aconsejan usar un sistema de backup para poder restaurar la web en caso de infección.

Si tu sitio WordPress está infectado y necesitas ayuda profesional, ponte en contacto con nosotros y procederemos a “limpiar” los archivos infectados.